In meiner Tätigkeit als Netzwerkadministrator werde ich in letzter Zeit immer wieder mit einem besonderen Phänomen konfrontiert. Das Problem? Webseiten lassen sich nicht aufrufen, und man wird mit einem SSL_PROTOCOL_ERROR begrüßt.

Du hast das Problem nicht? Nun, vielleicht liegt es daran, dass du nicht hinter einer Firewall mit Deep Packet Inspection (DPI) hängst oder den Firefox benutzt.

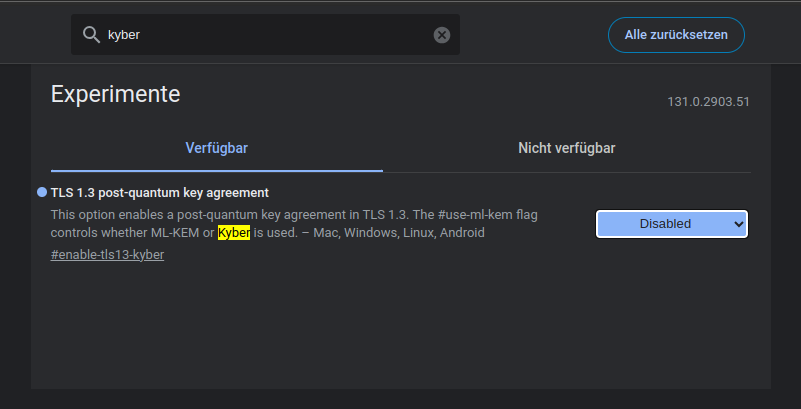

Seit der neuen Chrome-Version 131 (vom 06.11.2024), die auch Microsoft Edge betrifft, hat sich dieses Problem noch einmal verschärft. Der Grund? Der Algorithmus für den Post-Quantum Key Exchange hat sich geändert. Er ist nicht mehr kompatibel mit der bisherigen Implementierung, weshalb Firewall-Hersteller nun nachjustieren müssen.

Was ist dieses Post Quantum Key Exchange überhaupt?

Vereinfacht gesagt soll die Funktion das sogenannte „Harvest Now, Decrypt Later“ verhindern. Dabei handelt es sich um die Möglichkeit, aktuelle Verbindungen aufzuzeichnen und sie später mit Hilfe eines Quantencomputers zu entschlüsseln.

Es ist, als würde ich jetzt mit Wireshark den Datenverkehr mitschneiden und irgendwann in der Lage sein, diesen Mitschnitt zu entschlüsseln.

Warum ist das jetzt ein Problem bei einer DPI?

Die Zertifikatskette der Webseite wird aufgebrochen und der Traffic genauer geprüft. Anschließend wird die Firewall zur CA (Certificate Authority) und leitet die Anfrage an den Client weiter. Dabei wird eine neue Vertrauenskette aufgebaut. Das CA-Zertifikat der Firewall muss dem Client bekannt sein, damit dieser die Echtheit der Seite verifizieren kann.

Und genau hier liegt das Problem:

Arbeitet ein Webserver nun mit den Post-Quantum-Kryptographie-Algorithmen (PQK) oder hybriden PQK-Implementierungen, kann die Firewall den Traffic nicht mehr entschlüsseln und verwirft das Zertifikat. Die Webseite lässt sich daher nicht mehr per HTTPS ansteuern, was zu besagtem Fehler führt.

Was ist also jetzt die Lösung?

Ganz einfach: Die DPI abschalten!

Falls du als Admin oder Netzwerker jetzt Herzrasen bekommen hast, bist du nicht allein. Diese Funktion hat sicherlich ihre Daseinsberechtigung, doch die Art und Weise, wie sie derzeit in den Markt gedrückt wird, verursacht in Unternehmen mehr Probleme, als sie löst.

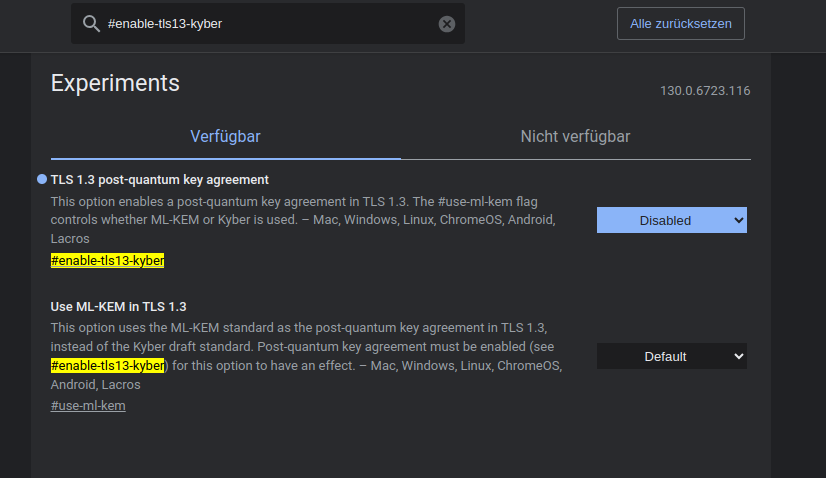

Glücklicherweise gibt es noch eine andere Möglichkeit. Sowohl in Chrome als auch in Edge kann diese Funktion deaktiviert werden. Mozilla Firefox hat diese Probleme derzeit nicht.

In Chrome:chrome://flags → TLS 1.3 post-quantum key agreement → Deaktivieren

In Edge:edge://flags → TLS 1.3 post-quantum key agreement → Deaktivieren

Die Lösung lässt sich auch per GPO verteilen, laut Google wird diese Funktion aber mit der Version 141 entfernt. Bis dahin müssen die Firewall Hersteller nachgezogen haben, damit die Algorithmen unterstützt werden.

Hier kann noch einmal nachlesen, was Google dazu sagt:

https://chromestatus.com/feature/5257822742249472